Периметр

Система для надежной защиты сетей средних и крупных интернет-провайдеров и дата-центров от DDoS-атак любого типа. Решение обеспечивает круглосуточную очистку трафика от вредоносных пакетов, не препятствуя доступу легитимных пользователей.

Система для надежной защиты сетей средних и крупных интернет-провайдеров и дата-центров от DDoS-атак любого типа. Решение обеспечивает круглосуточную очистку трафика от вредоносных пакетов, не препятствуя доступу легитимных пользователей.

Шантаж, кража коммерческой информации, устранение конкурентов – неполный перечень целей киберпреступников, организующих DDoS-атаки.

Наибольший ущерб от атак несут государственные предприятия, компании логистического и финансового сектора, интернет-магазины, туроператоры, а также компании, предоставляющие услуги доступа в интернет. Срыв торгов, упущенная прибыль, отток клиентов, снижение производительности труда, ухудшение репутации – обычные последствия слабой защиты от DDoS-атак.

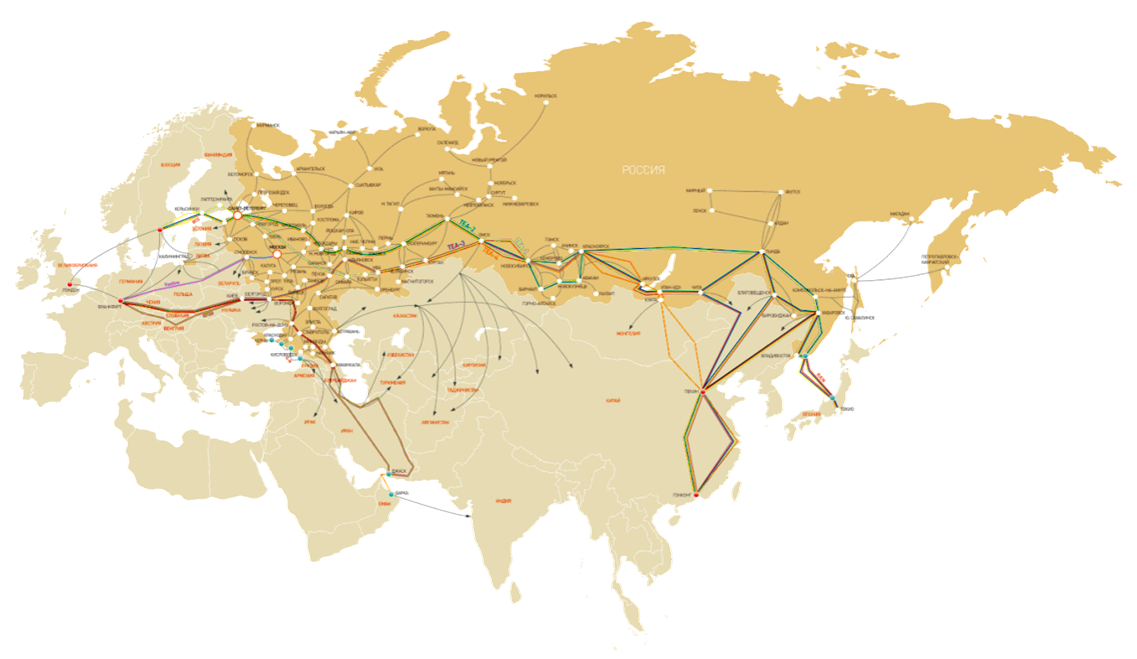

Система анализирует маршруты прохождения трафика в режиме реального времени.

Позволяет снизить количество ложноположительных срабатываний.

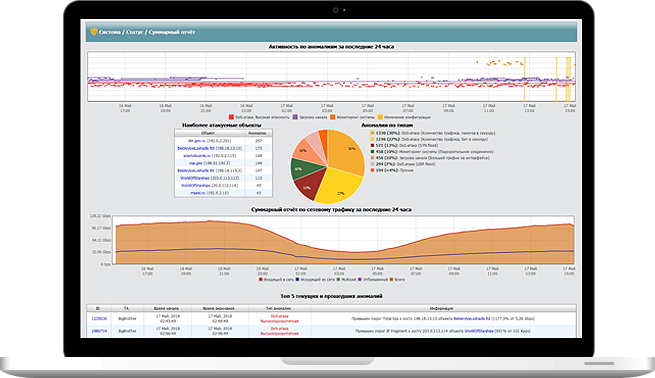

ПО «Периметр» позволяет обнаруживать большой спектр событий на устройствах сети, выявлять вредоносную активность на высоких скоростях и блокировать ее с помощью современных эвристических и алгоритмических методов подавления атак.

Детальная информация о маршрутах прохождения трафика позволяет проводить оптимизацию внутренней структуры сети и межоператорского взаимодействия: типы трафика, уровень загрузки каналов, размеры передаваемых пакетов по различным направлениям трафика и другие статистические данные.

«Периметр» определяет факт отклонения от нормальных характеристик трафика и номинальных параметров функционирования системы, выявленных анализатором по заранее заданным признакам. Комплекс объединяет разные активные вектора (виды трафика) в рамках одной DDoS-атаки с указанием объема (bps) и количества (pps) трафика по каждому вектору, а также показывает процент превышения порогового значения.

До 10 Тбит/с — анализ трафика. Круглосуточный анализ вредоносной активности и оповещение об аномалиях

Систему «Периметр» состоит из программных модулей, предустановленных на аппаратную платформу:

Собирает сетевую статистику по протоколам NetFlow, SNMP, BGP, позволяет активировать фильтрацию трафика на входе в сеть (ACL, BGP Black Hole, BGP FlowSpec) и обеспечивает перенаправление «сырого» трафика на «Очиститель».

«Очиститель»

Путем многоступенчатой фильтрации блокирует вредоносный трафик, пропуская к защищаемым ресурсам только очищенные запросы.

Систему «Периметр» состоит из двух программных модулей, предустановленных на аппаратную платформу:

«Анализатор» собирает сетевую статистику по протоколам NetFlow, SNMP, BGP, позволяет активировать фильтрацию трафика на входе в сеть (ACL, BGP Black Hole, BGP FlowSpec) и обеспечивает перенаправление «сырого» трафика на «Очиститель». «Очиститель» путем многоступенчатой фильтрации блокирует вредоносный трафик, пропуская к защищаемым ресурсам только «хорошие запросы»

Систему «Периметр» состоит из двух программных модулей, предустановленных на аппаратную платформу:

«Анализатор» собирает сетевую статистику по протоколам NetFlow, SNMP, BGP, позволяет активировать фильтрацию трафика на входе в сеть (ACL, BGP Black Hole, BGP FlowSpec) и обеспечивает перенаправление «сырого» трафика на «Очиститель». «Очиститель» путем многоступенчатой фильтрации блокирует вредоносный трафик, пропуская к защищаемым ресурсам только «хорошие запросы»

Вариант включения основан на непосредственном подключении «Очистителя» в разрыв основного канала связи. В данном варианте через «Очиститель» проходит как прямой, так и обратный трафик.

«Анализатор» взаимодействует с пограничным маршрутизатором по Netflow и устанавливается сессия BGP.

Очиститель подключается «прозрачно» в разрыв канала связи. Отказоустойчивость достигается за счет применения аппаратного режима «Bypass», который гарантирует прохождение пакетов по каналу связи при выходе из строя или аппаратном сбое модуля «Очиститель».

«Анализато» постоянно получает данные о трафике с пограничного маршрутизатора (Netflow) и поддерживает сессию BGP с данным маршрутизатором. На основе анализа Netflow происходит выявление DoS/DDoS атак.

В штатном режиме весь трафик к защищаемой сети проходит напрямую от пограничного маршрутизатора к внутреннему. При выявлении атаки, маршрут прохождения прямого трафика в защищаемую сеть изменяется посредством отправки BGP-анонса на пограничный маршрутизатор и трафик перенаправляется на «Очиститель». После очистки трафик возвращается в сеть, а маршрут обратного трафика в данном случае не меняется.

Заполните форму обратной связи, чтобы быстрее получить предложение по внедрению систему «Периметр» или звоните +7 (831) 422-12-21

Заполняя форму обратной связи, вы соглашаетесь с политикой конфиденциальности.