Интервью с экспертом: «Кому и зачем нужны современные продукты DAG/DCAP»

![[Anti-Malware] Новые возможности АПК Периметр 5.0 для защиты от DDoS [Anti-Malware] Новые возможности АПК Периметр 5.0 для защиты от DDoS](/upload/iblock/4b9/Plashka-_-Perimetr-_AMW_.jpg)

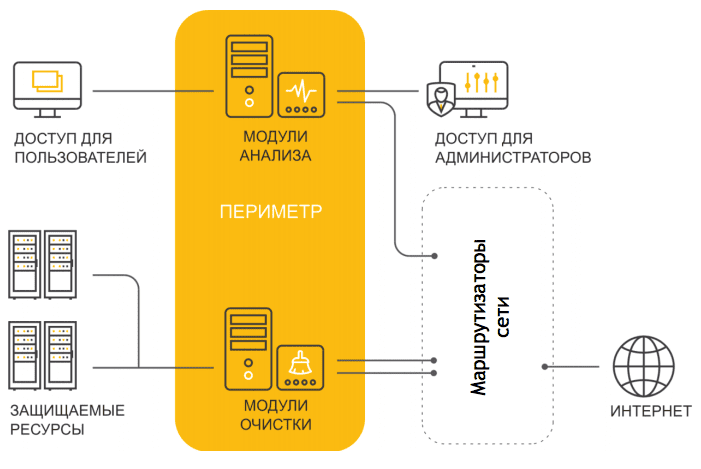

Пятая версия аппаратно-программного комплекса «Периметр» получила обновленные механизмы обнаружения и подавления, позволяющие эффективно реагировать на современные угрозы DDoS-атак.

Новая функциональность АПК «Периметр» 5.0:

В новой версии обнаружение атак осуществляется на основе сигнатур, создаваемых администратором комплекса. Каждая сигнатура описывает вектор атаки: набор характеристик трафика атаки на специальном языке описания сигнатур.

В качестве вектора атаки может быть задан как определенный класс атак, например, TCP flood attack или UDP amplification attack, так и конкретные атаки в пределах одного класса, например, NTP amplification, SSDP amplification или ping flood (ICMP echo-request flood), Smurf/Amplification attack, Common ICMP flood.

Администратору комплекса доступно 100 сигнатур, которые могут быть адаптированы с учетом потребностей защищаемых клиентов, а индивидуальная настройка пороговых значений трафика для отдельных векторов атак позволяет уменьшить вероятность ложных обнаружений, учитывая характер трафика защищаемых клиентов.

Комплекс позволяет обнаруживать DDoS-атаку при значительном превышении пороговых значений трафика не позднее чем через 20 секунд после поступления информации о трафике атаки.

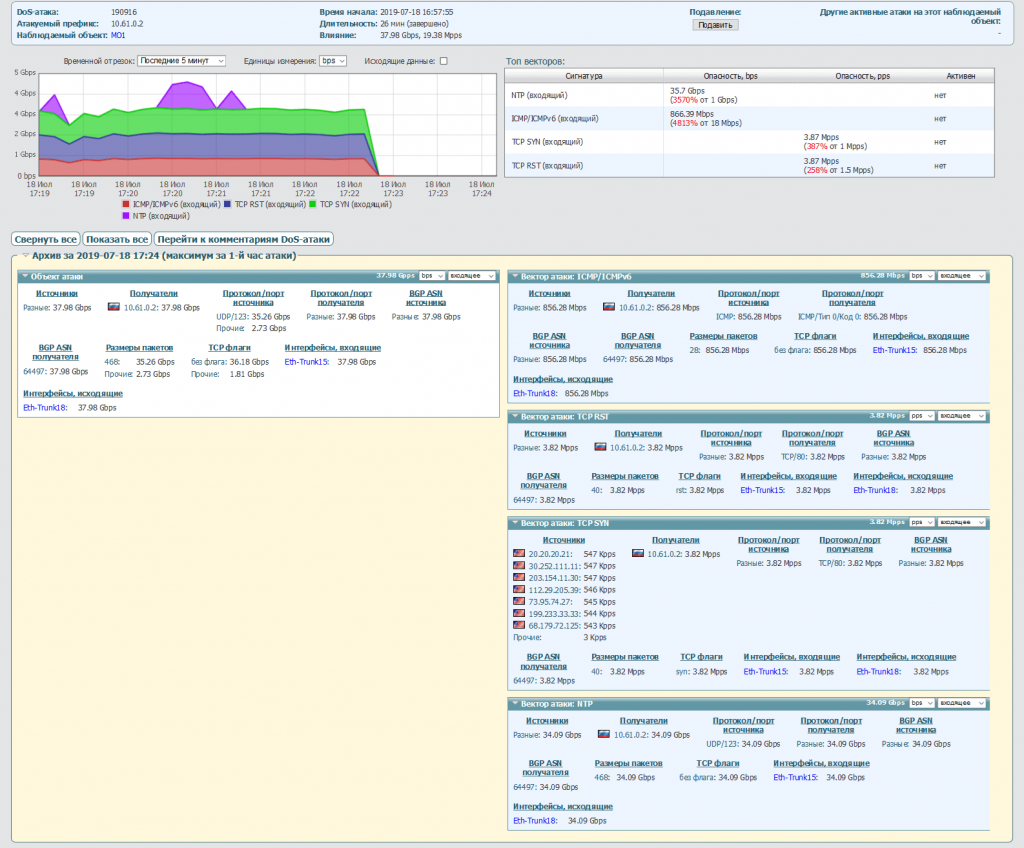

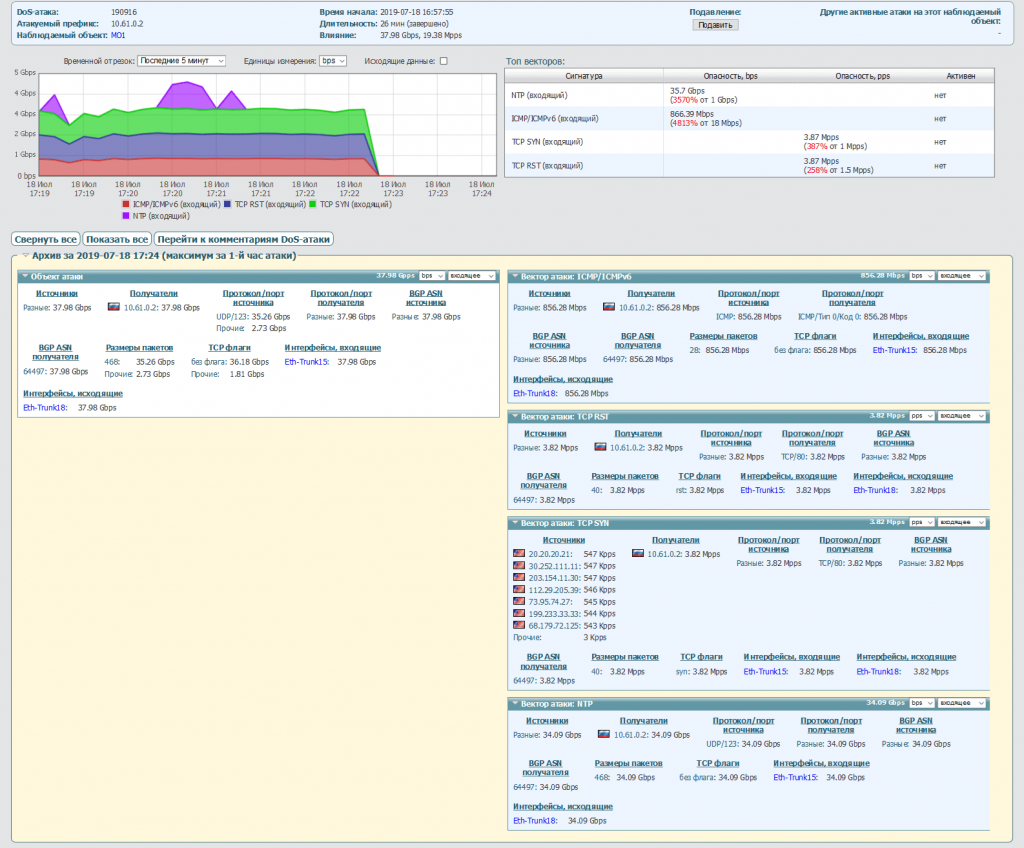

Объединение векторов DDoS-атак

Обнаруженные комплексом векторы атак, направленные на один узел сети (или одну группу узлов сети при работе детектора в режиме объединения трафика хостов), могут быть объединены в рамках одной атаки. Информация как по трафику атакуемого узла (группы узлов), так и по выявленным векторам атак отображается на одном экране, что позволяет определить характеристики трафика, которые вносят наибольший вклад в трафик атаки, в том числе и по отдельным векторам атак. Эта информация позволяет оптимально подавлять атаки, минимизируя влияние на трафик легитимных пользователей.

Многоуровневое подавление DDoS-атак

Для подавления атак используется система фильтрации комплекса и возможности маршрутизирующего оборудования (BGP FlowSpec и Blackhole). Новая версия позволяет использовать эти инструменты совместно как в ручном, так и в автоматическом режимах. Это дает возможность организовать многоуровневую защиту клиента: при различных уровнях опасности атаки будут использоваться различные инструменты подавления.

Например, атаки на защищаемый ресурс, не превышающие 10 Гбит/с, фильтруются на системе очистки. При увеличении объема атаки до 20 Гбит/с, фильтрация выполняется с применением инструмента BGP FlowSpec. При увеличении объема атаки свыше 80 Гбит/с, применяется инструмент Blackhole.

Индивидуальная настройка методов подавления различных векторов атак

В новой версии расширены возможности автоматического противодействия DDoS-атакам. Доступен выбор способов индивидуальной фильтрации для каждой сигнатуры (вектора) атаки. При обнаружении вектора будут включаться только те методы, которые эффективны при его подавлении.

Например, если атака начинается с вектора TCP SYN flood, то при фильтрации комплекс задействует настроенные для этого вектора атаки методы (например, метод syn-cookie). При развитии атаки и появлении дополнительного вектора NTP-amplification комплекс добавит к фильтрации методы по этому вектору (например, фильтрация по протоколу и порту источника на системе фильтрации или правила BGP-Flowspec). При завершении вектора атаки, методы по нему будут выключены.

В случае необходимости, пользователь может вмешаться в процесс автоматической фильтрации и внести дополнительные изменения.

Данные механизмы позволяют выполнять фильтрацию, которая гибко адаптируется под развитие DDoS-атаки.

Работа с трафиком HTTPS

АПК «Периметр» позволяет эффективно защищать web-серверы как от объемных DDoS-атак, направленных на исчерпание полосы пропускания каналов связи или ресурсов сетевого оборудования, так и от атак уровня приложений, направленных на ресурсы самого web-сервера, в том числе и от медленных атак. Поскольку подавляющее большинство web-серверов использует в качестве протокола взаимодействия с клиентом HTTPS, в новой версии реализован механизм расшифровки HTTPS-трафика. Это позволяет применять методы анализа и фильтрации протокола HTTP к расшифрованному трафику.

Например, если защищаемый ресурс предоставляет web-сервис по протоколу HTTPS, то для защиты этого сервиса можно использовать расшифровку трафика и применение к нему методов аутентификации пользователей (HTTP-аутентификация), а также ведение HTTP-журнала и построение статистики запросов и ответов для определения источников, атакующих сервис.

Взаимодействие с клиентским устройством

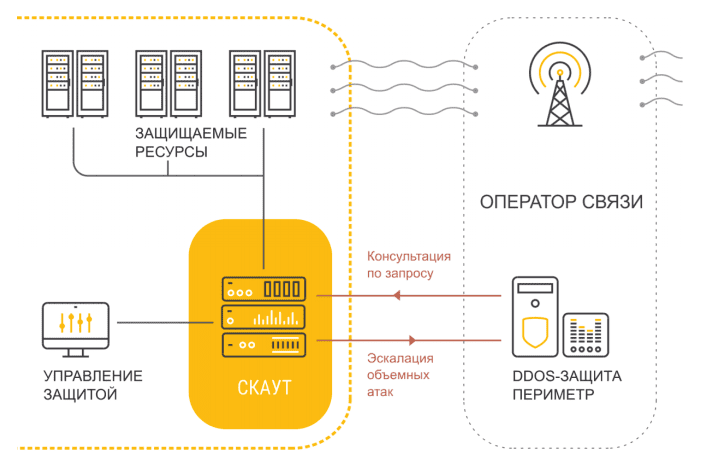

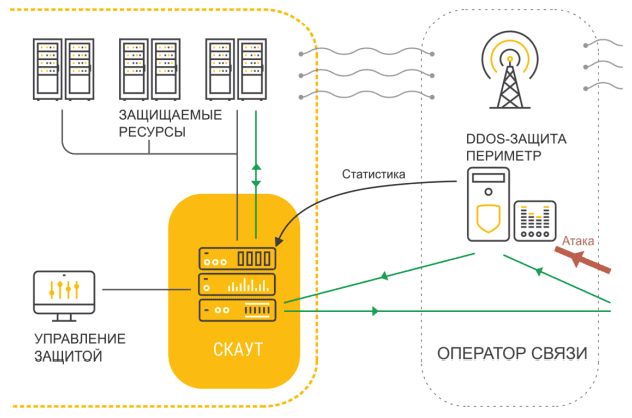

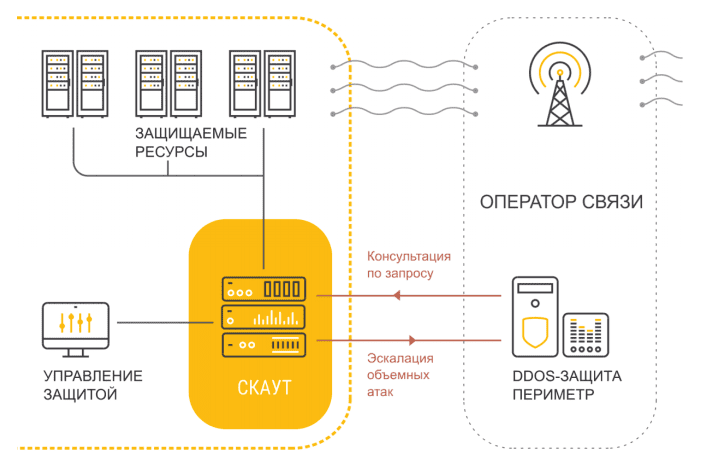

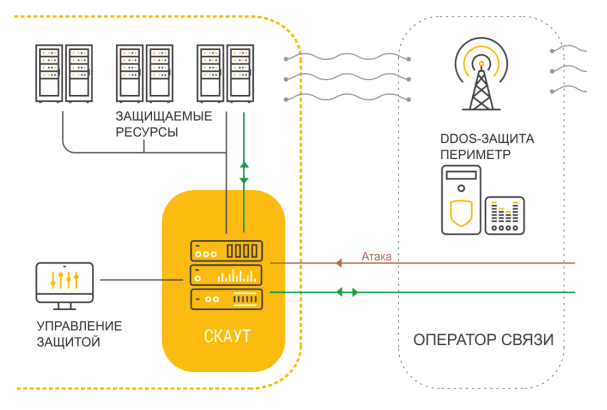

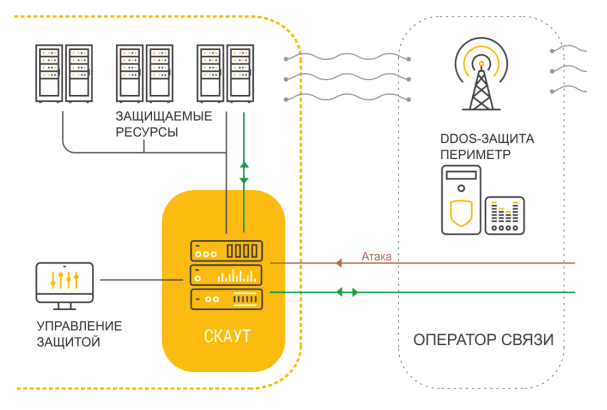

Если у клиента оператора связи есть потребность самостоятельно выполнять полную или частичную защиту собственных ресурсов, а также иметь возможность при необходимости воспользоваться ресурсами операторского комплекса, он может воспользоваться решением «Скаут», разработанным в ООО «Гарда Технологии».

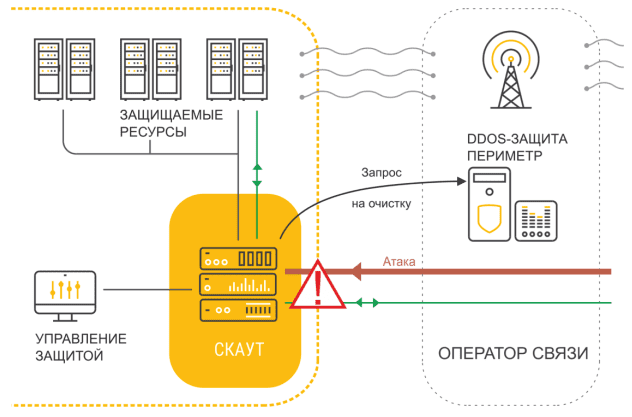

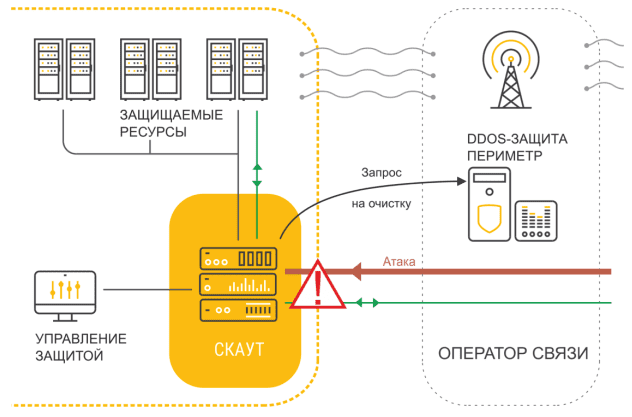

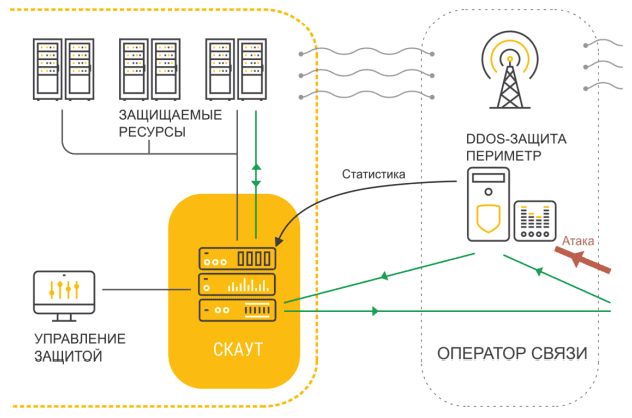

В случае появления атак, фильтрация которых требует больших ресурсов, отправляется запрос операторскому комплексу.

В новой версии операторский комплекс кроме запроса на подавление атаки через центр очистки оператора принимает от клиентского устройства:

Расширение отчётной информации

В набор аналитических отчетов АПК «Периметр» 5.0 добавлены отчёты:

Полная поддержка «горячего» резервирования

Каждый модуль АПК «Периметр» обладает возможностью «горячего» резервирования. При отказе модуля, происходит автоматическое переключение на резервный. Это позволяет обеспечивать высокую отказоустойчивость комплекса.

Транзакционная модель изменения конфигурации

В АПК «Периметр» добавлен режим работы, в котором каждое изменение конфигурации фиксируется для подтверждения администраторами комплекса. Изменения могут быть применены или отменены. Транзакционная модель позволяет контролировать изменения, вносимые в конфигурацию комплекса, не допуская применение случайных или недопустимых изменений, а также выполнять одновременное применение изменений, сделанных через графический интерфейс. Например, создание защищаемого объекта, настройка для него параметров детектирования и подавления, настройка уведомлений для клиента, - всё это будет применено в рамках одного изменения конфигурации.

Обратное разрешение IP-адресов

Такая функция позволяет получать дополнительную информацию об IP-адресах, используя сервисы DNS и WHOIS для источников и получателей трафика. Например, для IP-адреса источника можно получить полное доменное имя, используя сервис DNS, а также информацию о регистраторе и принадлежности к сетевому префиксу, используя сервис WHOIS.

Выводы

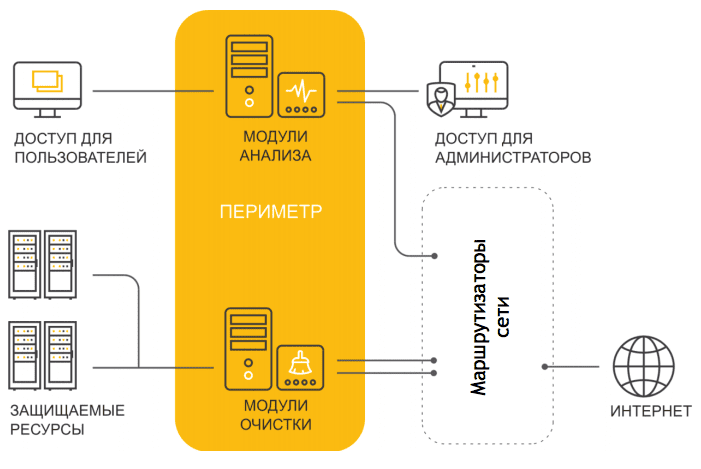

АПК «Периметр» позволяет обнаруживать DDoS-атаки на сетях операторского класса, корпоративных сетях, сетях центров обработки данных с объемами сетевого трафика от единиц Гбит/с до десятков Тбит/с. Кластеры очистки, входящие в состав АПК «Периметр», позволяют защищаться от DDoS-атак объемом до 640Гбит/с.

Источник (Anti-Malware.Ru/2019)

Новая функциональность АПК «Периметр» 5.0:

- Обнаружения DDoS-атак на основе сигнатур

- Оптимизация механизмов и сокращение времени обнаружения атаки до 20 секунд

- Объединение векторов, идущих на один защищаемый объект, в рамках одной DDoS-атаки

- Многоуровневое подавление DDoS-атаки

- Индивидуальная настройка методов подавления векторов

- Расшифровка HTTPS-трафика и применение к нему методов фильтрации протокола HTTP

- Расширение взаимодействия операторского и клиентского устройства

- Расширение отчётной информации

- Полная поддержка «горячего» резервирования

- Транзакционная модель изменения конфигурации

- Возможность обратного разрешения IP-адресов источников и назначений трафика атаки.

В новой версии обнаружение атак осуществляется на основе сигнатур, создаваемых администратором комплекса. Каждая сигнатура описывает вектор атаки: набор характеристик трафика атаки на специальном языке описания сигнатур.

В качестве вектора атаки может быть задан как определенный класс атак, например, TCP flood attack или UDP amplification attack, так и конкретные атаки в пределах одного класса, например, NTP amplification, SSDP amplification или ping flood (ICMP echo-request flood), Smurf/Amplification attack, Common ICMP flood.

Администратору комплекса доступно 100 сигнатур, которые могут быть адаптированы с учетом потребностей защищаемых клиентов, а индивидуальная настройка пороговых значений трафика для отдельных векторов атак позволяет уменьшить вероятность ложных обнаружений, учитывая характер трафика защищаемых клиентов.

Комплекс позволяет обнаруживать DDoS-атаку при значительном превышении пороговых значений трафика не позднее чем через 20 секунд после поступления информации о трафике атаки.

Объединение векторов DDoS-атак

Обнаруженные комплексом векторы атак, направленные на один узел сети (или одну группу узлов сети при работе детектора в режиме объединения трафика хостов), могут быть объединены в рамках одной атаки. Информация как по трафику атакуемого узла (группы узлов), так и по выявленным векторам атак отображается на одном экране, что позволяет определить характеристики трафика, которые вносят наибольший вклад в трафик атаки, в том числе и по отдельным векторам атак. Эта информация позволяет оптимально подавлять атаки, минимизируя влияние на трафик легитимных пользователей.

Многоуровневое подавление DDoS-атак

Для подавления атак используется система фильтрации комплекса и возможности маршрутизирующего оборудования (BGP FlowSpec и Blackhole). Новая версия позволяет использовать эти инструменты совместно как в ручном, так и в автоматическом режимах. Это дает возможность организовать многоуровневую защиту клиента: при различных уровнях опасности атаки будут использоваться различные инструменты подавления.

Например, атаки на защищаемый ресурс, не превышающие 10 Гбит/с, фильтруются на системе очистки. При увеличении объема атаки до 20 Гбит/с, фильтрация выполняется с применением инструмента BGP FlowSpec. При увеличении объема атаки свыше 80 Гбит/с, применяется инструмент Blackhole.

Индивидуальная настройка методов подавления различных векторов атак

В новой версии расширены возможности автоматического противодействия DDoS-атакам. Доступен выбор способов индивидуальной фильтрации для каждой сигнатуры (вектора) атаки. При обнаружении вектора будут включаться только те методы, которые эффективны при его подавлении.

Например, если атака начинается с вектора TCP SYN flood, то при фильтрации комплекс задействует настроенные для этого вектора атаки методы (например, метод syn-cookie). При развитии атаки и появлении дополнительного вектора NTP-amplification комплекс добавит к фильтрации методы по этому вектору (например, фильтрация по протоколу и порту источника на системе фильтрации или правила BGP-Flowspec). При завершении вектора атаки, методы по нему будут выключены.

В случае необходимости, пользователь может вмешаться в процесс автоматической фильтрации и внести дополнительные изменения.

Данные механизмы позволяют выполнять фильтрацию, которая гибко адаптируется под развитие DDoS-атаки.

Работа с трафиком HTTPS

АПК «Периметр» позволяет эффективно защищать web-серверы как от объемных DDoS-атак, направленных на исчерпание полосы пропускания каналов связи или ресурсов сетевого оборудования, так и от атак уровня приложений, направленных на ресурсы самого web-сервера, в том числе и от медленных атак. Поскольку подавляющее большинство web-серверов использует в качестве протокола взаимодействия с клиентом HTTPS, в новой версии реализован механизм расшифровки HTTPS-трафика. Это позволяет применять методы анализа и фильтрации протокола HTTP к расшифрованному трафику.

Например, если защищаемый ресурс предоставляет web-сервис по протоколу HTTPS, то для защиты этого сервиса можно использовать расшифровку трафика и применение к нему методов аутентификации пользователей (HTTP-аутентификация), а также ведение HTTP-журнала и построение статистики запросов и ответов для определения источников, атакующих сервис.

Взаимодействие с клиентским устройством

- Управление операторским комплексом осуществляет команда инженеров оператора связи и решает следующие задачи по защите от DDoS-атак:

- Предоставление клиентам услуг защиты;

- Защита большого количества клиентов;

- Подавление атак большого объема на системе очистки и границе сети.

Если у клиента оператора связи есть потребность самостоятельно выполнять полную или частичную защиту собственных ресурсов, а также иметь возможность при необходимости воспользоваться ресурсами операторского комплекса, он может воспользоваться решением «Скаут», разработанным в ООО «Гарда Технологии».

Решение «Скаут»:

Атаки небольшого объема фильтруются на стороне клиента.- Позволяет выполнять защиту на этапе установки TCP-соединений путем полного проксирования с минимальной задержкой на аутентификацию;

- Аналогично операторскому комплексу, «Скаут» выполняет защиту шифрованного трафика как за счет контроля устанавливаемых SSL-соединений, так и за счет расшифровки SSL-трафика и применения к нему различных методов фильтрации протоколов уровня приложений: HTTP, DNS, SIP и т.д.

- Находится под управлением клиента, что позволяет избежать передачи конфиденциальной информации, например, сертификатов безопасности web-серверов третьим лицам;

- Может взаимодействовать с операторским АПК «Периметр» в случае необходимости подавления атак большого объема с использованием центров очистки оператора связи, а также инструментов подавления на границе сети оператора.

В случае появления атак, фильтрация которых требует больших ресурсов, отправляется запрос операторскому комплексу.

В новой версии операторский комплекс кроме запроса на подавление атаки через центр очистки оператора принимает от клиентского устройства:

- Области адресного пространства клиента, к которым необходимо применить фильтрацию;

- Чёрный и белый списки адресов, которые могут быть использованы при фильтрации в центре очистки оператора.

В набор аналитических отчетов АПК «Периметр» 5.0 добавлены отчёты:

- По аппроксимации объемов IPv6-трафика на будущие периоды времени;

- О транзитном трафике (по приложениям, странам, сетевым элементам, протоколам, автономным системам);

- О трафике виртуальных сетей (VPN).

Полная поддержка «горячего» резервирования

Каждый модуль АПК «Периметр» обладает возможностью «горячего» резервирования. При отказе модуля, происходит автоматическое переключение на резервный. Это позволяет обеспечивать высокую отказоустойчивость комплекса.

Транзакционная модель изменения конфигурации

В АПК «Периметр» добавлен режим работы, в котором каждое изменение конфигурации фиксируется для подтверждения администраторами комплекса. Изменения могут быть применены или отменены. Транзакционная модель позволяет контролировать изменения, вносимые в конфигурацию комплекса, не допуская применение случайных или недопустимых изменений, а также выполнять одновременное применение изменений, сделанных через графический интерфейс. Например, создание защищаемого объекта, настройка для него параметров детектирования и подавления, настройка уведомлений для клиента, - всё это будет применено в рамках одного изменения конфигурации.

Обратное разрешение IP-адресов

Такая функция позволяет получать дополнительную информацию об IP-адресах, используя сервисы DNS и WHOIS для источников и получателей трафика. Например, для IP-адреса источника можно получить полное доменное имя, используя сервис DNS, а также информацию о регистраторе и принадлежности к сетевому префиксу, используя сервис WHOIS.

Выводы

АПК «Периметр» позволяет обнаруживать DDoS-атаки на сетях операторского класса, корпоративных сетях, сетях центров обработки данных с объемами сетевого трафика от единиц Гбит/с до десятков Тбит/с. Кластеры очистки, входящие в состав АПК «Периметр», позволяют защищаться от DDoS-атак объемом до 640Гбит/с.

Источник (Anti-Malware.Ru/2019)