![[Хакер] Майнинг как угроза ИКТ-инфраструктуре [Хакер] Майнинг как угроза ИКТ-инфраструктуре](/upload/iblock/987/Article-_2.jpg)

С одной стороны, майнинг нельзя воспринимать как прямую угрозу информационной безопасности предприятия, как непросто и привлечь к ответственности и самих майнеров. ПО для майнинга криптовалют не наносит серьезного вреда ИКТ-инфраструктуре – это не вирусы, кибератаки или хищение данных. Для майнинга требуется лишь мощное оборудование и электроэнергия. С другой стороны, финансовые потери компании будут существенными:

- Эксплуатационные затраты на оборудование и ресурсы – нецелевое потребление мощностей и расход электроэнергии в нерабочее время.

- Заработная плата сотрудника, который не выполняет свои рабочие функции, занимаясь майнингом криптовалют.

- Техническое обслуживание и ремонт оборудования, которое чаще выходит из строя из-за непрерывной работы.

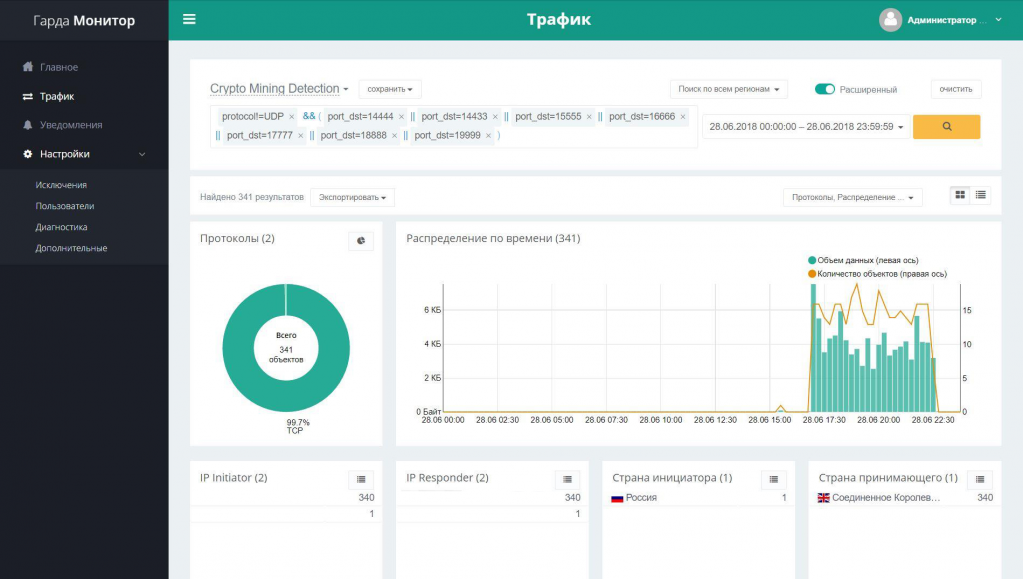

Обладая экспертизой в обеспечении безопасности сетевой инфраструктуры, компания «Гарда Технологии» разработала решение для выявления майнеров в сети предприятия. Функциональные возможности реализованы на базе АПК «Гарда Монитор» – системы выявления и расследования сетевых инцидентов.

«Гарда Монитор» собирает и записывает данные обо всех ip-соединениях, выявляет различные признаки вредоносного ПО и подозрительной активности в сетевом трафике. Решение позволяет обнаружить даже те инциденты в сети, которые прошли мимо активных систем безопасности. Комплекс нередко используется крупными предприятиями как «система последнего шанса», когда инцидент произошел вопреки всем действующим системам безопасности, и нужно восстановить ход событий, чтобы понять, что произошло, как и почему, и что сделать, чтобы инциденты не повторялись.

Выявление нелегального майнинга – одна из наиболее востребованных в последнее время задач для решения такого класса.

Один из наших клиентов с крупной корпоративной сетью, свыше 3500 компьютеров, обратился за помощью в выявлении майнеров в своей сети.

Стоит сказать, майнинг сам по себе сложно отнести к явным финансовым рискам или инцидентам безопасности. Здесь скорее нецелевая растрата ресурсов компании со стороны сотрудников, а также вирусы и рекламные программы, которые пользователи по неопытности устанавливают под видом ПО для майнинга.

Но опасность в том, что майнинг может осуществляться и без ведома сотрудника. Например, вредоносное ПО для добычи криптовалюты встраивается в другой устанавливаемый софт или выполняется прямо в браузере жертвы, и компьютер в сети компании оказывается заражен. Тогда это уже серьезная проблема ИБ.

Инженеры «Гарды Технологии» совместно с отделом ИБ заказчика с помощью комплекса «Гарда Монитор» детально исследовали трафик организации. Начали с поиска обращений к адресам майнинговых пулов — серверов, которые объединяют мощности оборудования сразу многих майнеров для повышения вероятности нахождения блока и делят награду за его добычу между всеми участниками.

Такой трафик обнаружен не был.

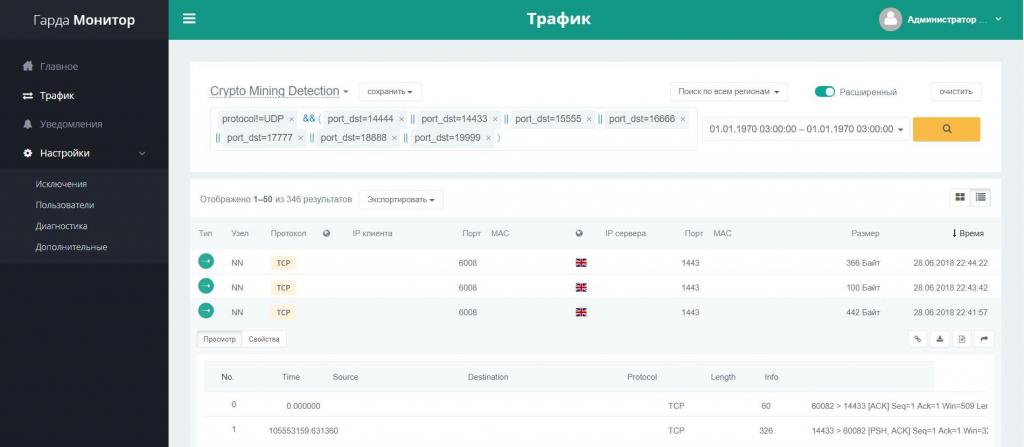

Поэтому мы усложнили условия — провели поиск по списку портов, которые использует ПО для майнинга для взаимодействия с майнинг-пулами – но нашли только TCP-потоки, не относящиеся к майнингу. Поиск протокола Stratum, по которому майнеры подключаются к пулу, также не дал результатов.

Но, в процессе изучения трафика в сети организации, система «Гарда Монитор» выявила использование протокола TOR – анонимной сети виртуальных туннелей, предоставляющей передачу данных в зашифрованном виде. Использование протокола TOR в сети — само по себе уже крайне подозрительное событие. Это означает, что кто-то из сотрудников умышленно пытается что-то скрыть, либо свидетельствует о наличии ПО, пытающегося что-то скрыть, возможно, и без ведома сотрудника.

Продолжили расследование по факту инцидента. На сетевом уровне стало понятно, с каких компьютеров осуществляется передача информации с помощью этого протокола.

Наиболее быстрым и простым способом дальнейшего расследования стало использование возможностей DLP-системы – решения для защиты от утечки информации. В нашем случае заказчик уже довольно продолжительное время использовал DLP-систему «Гарда Предприятие», возможности которой позволили провести ретроспективный анализ корпоративных коммуникаций за нужный период.

В результате анализа действий сотрудников за компьютерами, передававшими данные по протоколу TOR, оказалось, что ~20 компьютеров уже несколько месяцев работали в режиме 24/7, при этом за последние несколько недель на них не было логинов/логаутов, переключений окон приложений и даже движений мыши и нажатия клавиатуры. С помощью ретроспективного анализа выяснилось, что среди последних активностей был запуск ПО с параметрами командной строки, по формату похожими на адрес кошелька криптовалюты. Аналогичная ситуация была на всех компьютерах, подключенных к TOR.

Проанализировав параметры запуска ПО, выяснили, что это ПО для майнинга криптовалюты ZCASH. Далее по адресу кошелька проанализировали начисления за майнинг на этот кошелек. Сумма оказалась равна примерно $2.6 с одного компьютера в сутки. Это был майнинг, осознанно запущенный сотрудником.

Эксплуатируемые в организации комплексы «Гарда Монитор» и «Гарда Предприятие» дали вполне понятную картину происходящего. Выявили конкретного сотрудника, организовавшего майнинговую ферму на рабочем месте. Далее предстоял следующий этап работ с этим сотрудником…

Но это уже совсем другая история.

Источник (Хакер)