![[Anti-Malware] Обзор Гарда БД 4.19, российской DAM-системы для защиты СУБД [Anti-Malware] Обзор Гарда БД 4.19, российской DAM-системы для защиты СУБД](/upload/iblock/95e/idsfq2epjqgd3s5w14dtgvswogm44k5t/Plashka-_-Statya-na-AMW-_GBD_.jpg)

- Введение

- Функциональные возможности «Гарда БД»

- Архитектура «Гарда БД»

- Системные требования «Гарда БД»

- Сценарии использования «Гарда БД»

- Выводы

Введение

База данных — это самый ценный информационный актив любой компании, и защищаться он должен максимально надёжными методами. В настоящее время на рынке информационной безопасности представлено большое разнообразие средств защиты, причём из года в год появляются всё новые классы продуктов. Однако в области борьбы с угрозами для СУБД таких категорий немного. Это — классы DAM (Database Activity Monitoring) и DBF (Database Firewall), а также системы, которые обеспечивают шифрование баз данных. Системы защиты СУБД наиболее активно используются в финансовой сфере, поскольку стандарты отрасли обязывают контролировать доступ в банковские АБС, но в последние годы всё чаще применяются для защиты баз данных коммерческих компаний — в первую очередь тех, которые являются операторами ПДн. Также наблюдается рост потребности в защите баз данных и в других сферах: ретейле, промышленности.

При этом большую часть рынка систем защиты СУБД традиционно занимали западные вендоры, которые на момент написания статьи прекратили поддержку отечественных пользователей. Российская DAM-система «Гарда БД» уже 15 лет успешно соревнуется с зарубежными аналогами за лидирующие позиции на рынке, в некоторых направлениях опережая конкурентов.

Основными задачами, которые решает этот продукт, являются:

- Мониторинг работы пользователей с базами данных и выявление утечек информации.

- Блокировка нежелательных запросов.

- Проведение расследований при выявлении утечки информации.

- Выявление нарушений и попыток мошенничества с использованием доступа к базам данных.

- Контроль действий администраторов БД.

- Обнаружение неучтённых копий баз данных, уязвимостей баз данных, неперсонифицированных учётных записей и других нарушений политик безопасности.

Система «Гарда БД» позволяет решать все эти задачи, поскольку может работать в режиме DAM / DBF, в том числе посредством установки «в разрыв», а также обнаруживать все БД в компании, проводить их классификацию и сканировать их на уязвимости. Кроме того, «Гарда БД» обладает модулем поведенческого анализа, позволяющим выявлять аномальное поведение пользователей и хостов.

Функциональные возможности «Гарда БД»

«Гарда БД» от разработчика «Гарда Технологии» предназначена для аудита сетевого доступа к серверам баз данных, мониторинга действий пользователей в СУБД и в бизнес-приложениях. Cистема обеспечивает защиту конфиденциальной информации, хранимой в базах данных.

«Гарда БД» протоколирует все действия пользователей в СУБД, в том числе доступ к веб-приложениям, работающим с базами данных, в соответствии с заданными параметрами (политиками безопасности) и уведомляет администраторов ИБ о выполнении подозрительных операций, в том числе об аномальных действиях пользователей в СУБД.

Система «Гарда БД» предоставляет следующие возможности:

- анализ сетевого трафика и проверка запросов пользователей и ответов СУБД;

- мониторинг и блокировка нелегитимных запросов администраторов СУБД;

- проверка трафика по регулярным выражениям и сохранение всех запросов и ответов для ретроспективного анализа;

- обнаружение новых СУБД в сети;

- поиск мест хранения персональных данных в СУБД;

- сканирование баз данных и выявление уязвимостей;

- выявление нарушений политик безопасности, злоупотреблений правами доступа, аномалий в действиях администраторов и попыток взлома СУБД;

- формирование автоматизированных графических отчётов по всем операциям с БД;

- интеграция со внешними системами SIEM.

Архитектура «Гарда БД»

«Гарда БД» состоит из следующих функциональных частей:

- Модуль анализа сетевого трафика (далее — анализатор).

- Модуль хранения и обработки данных.

- Агент контроля подключений к БД.

- Центр управления.

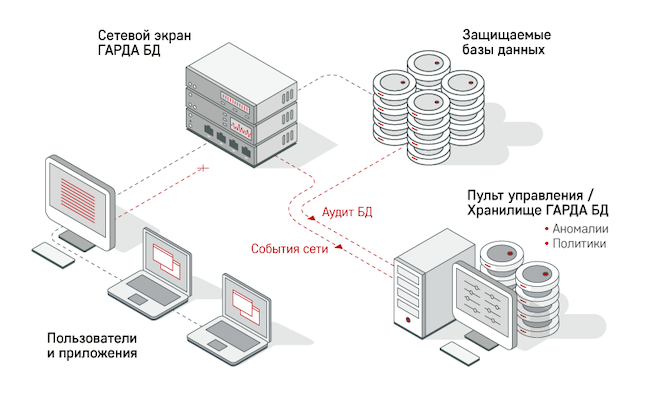

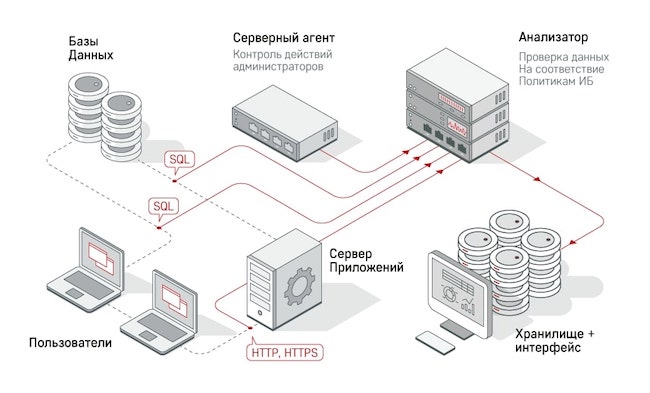

Система может работать в двух режимах: в качестве сетевого экрана (DBF) или средства мониторинга трафика (DAM).

В первом случае «Гарда БД» блокирует нежелательные действия пользователей, противоречащие политикам безопасности (рис. 1). Блокировка реализуется по принципу L3 Reverse Proxy Firewall, благодаря чему обеспечивается повышенная отказоустойчивость.

Рисунок 1. Схема работы «Гарда БД» в режиме DBF

При использовании «Гарда БД» в режиме DAM (рис. 2) осуществляется анализ трафика пользователей, которые обращаются к БД напрямую или через трёхзвенные приложения, в том числе с использованием агентов для контроля локальных подключений или перенаправления всего сетевого трафика к базам данных.

Рисунок 2. Схема работы «Гарда БД» в режиме DAM

Стоимость лицензии рассчитывается по объёму контролируемого трафика и / или количеству запросов. Есть возможность выбрать как срочную лицензию, так и бессрочную. Стоимость технической поддержки входит в первый год лицензирования.

Система «Гарда БД» имеет сертификат ФСТЭК России по требованиям к 4-му уровню доверия, а также входит в реестр отечественного программного обеспечения.

Системные требования «Гарда БД»

Система «Гарда БД» поддерживает работу со следующими СУБД: Oracle, Microsoft SQL Server, PostgreSQL, MySQL, SAP Sybase, Teradata, IBM Netezza, DB2, Firebird, Interbase, Apache Hive, Apache Kafka, Apache Cassandra, SAP HANA, Tarantool, MongoDB, Apache Spark, HBase, Percona Server, MariaDB, «Ред База Данных», Vertica, Greenplum, Informix, а также со следующими бизнес-приложениями: 1С, Microsoft Dynamic CRM, Oracle, Siebel.

Требования к аппаратной части у системы вполне скромны. Например, минимальные требования к серверу при установке ПО «Гарда БД» при обработке трафика до 500 Мбит/с — следующие:

- Количество процессоров — 2 × Intel Xeon Silver 4210R (24 ядра).

- Объём оперативной памяти (ОЗУ) — 128 ГБ.

- Логическая ёмкость дискового пространства — не менее 1 ТБ.

Одно из важных преимуществ — независимость от сторонних лицензий, поскольку все компоненты системы разработаны в компании «Гарда Технологии».

Сценарии использования «Гарда БД»

Первоначальная настройка «Гарда БД»

Все основные операции в «Гарда БД» осуществляются с помощью консоли администрирования. Для того чтобы начать работу с системой «Гарда БД», необходимо пройти аутентификацию для доступа к веб-консоли.

Рисунок 3. Окно аутентификации для доступа к веб-консоли

Консоль администрирования включает в себя следующие элементы: основная страница с виджетами и статистическими данными, раздел настройки политик, страница для управления данными, раздел сканирования и обнаружения СУБД, раздел обучения системы (профилирование), страница управления агентами, раздел работы с отчётами, страница для работы с журналами и раздел системных настроек. Панель мониторинга позволяет настраивать желаемый набор виджетов персонально для каждого пользователя системы.

Рисунок 4. Консоль администрирования «Гарда БД»

Для того чтобы можно было начать пользоваться всеми функциональными возможностями системы, необходимо предварительно задать параметры системы и настроить учётные данные для работы с «Гарда БД».

Работа с системой начинается с добавления контролируемой базы данных. Можно выбрать производителя СУБД (например, Oracle), применяемые политики, сетевые настройки, анализатор и другие параметры.

«Гарда БД» предлагает удобный подход, позволяющий управлять базами данных, доступными для контроля, формировать из них группы, а также настраивать большое количество параметров, в том числе для корректного подключения к БД.

Рисунок 5. Создание новой базы данных в «Гарда БД»

Также с помощью раздела «Настройки» можно управлять различными списками, например перечнями учётных записей к различным СУБД, списками разрешённого ПО и т. д. Есть возможность использовать предустановленные списки или создавать свои. Например, можно использовать уже готовые списки учётных записей по умолчанию для наиболее распространённых СУБД вроде Oracle, Microsoft SQL Server или PostgreSQL, а также ряда других систем. Эти списки недоступны для редактирования, в отличие от списков, которые пользователь может создавать самостоятельно.

Заключительным подразделом в меню «Настройки» является «Диагностика». Здесь выводится информация по загруженности серверов, на которых размещены модули системы: объём трафика, используемой оперативной памяти и свободного дискового пространства, информация о ротации данных.

Рисунок 6. Проверка диагностических данных в «Гарда БД»

Управление политиками в «Гарда БД»

Раздел «Политики» позволяет автоматизировать аудит и блокировку запросов к базам данных, настраивать правила детектирования нарушений, параметры для поведенческого анализа, а также отправку уведомлений о событиях в SIEM или на электронную почту.

Рисунок 7. Настройка политик в «Гарда БД»

В системе различаются следующие типы политик:

- Политика тотального перехвата — регистрация всех действий пользователей в СУБД / веб-приложениях.

- Политики мониторинга — выявление действий пользователей в соответствии с заданными критериями для определения критически важных событий в базах данных.

- Политики блокировки — настройка блокировок действий пользователей в БД.

- Политики профилирования — выявление отклонений в действиях пользователей на основе моделей нормального поведения.

Политики может создать сам пользователь. Для этого в интуитивно понятном меню нужно указать группу, к которой будет относиться политика, права доступа, базы данных, на которые она распространяется, а также критерии и регулярные сообщения, например, для выявления доступа к персональным данным.

Главной настройкой политики является правило детектирования (так называемый «критерий отбора»), которое формируется комбинацией условий: логин БД / ОС, IP-адрес инициатора запроса, приложение, выполняющее запрос, наименование объекта БД (таблица, поле), количество записей в ответе, объём ответа в байтах, а также наличие ключевых слов или регулярных выражений в тексте запроса или ответа.

Для каждого параметра есть возможность указывать несколько значений, в том числе пользуясь списками, а также указать признак — соответствие или несоответствие значению.

Приведём примеры политик в «Гарда БД»:

- Выполнение операций предоставления прав доступа к таблице с персональными данными.

- Выгрузка более 10 000 строк, содержащих персональные данные.

- Доступ к таблицам с персональными данными посредством учётной записи, которая не является оператором ПДн.

- Изменение администратором записей в таблицах, содержащих критическую для расчётов информацию (сумма операции по счёту, объём заполненности нефтехранилища, код тарифа сотовой связи и др.).

Также доступно включение дополнительных опций, таких как использование таблиц ассоциаций для мониторинга неявных обращений ко критическим данным (через синонимы и представления), применение статистического режима работы, порядок архивирования данных, указание шаблона для отправки данных в SIEM, отправка уведомлений по электронной почте, отключение возможности поиска по событиям политики.

Поведенческая аналитика в «Гарда БД»

Одна из наиболее интересных возможностей «Гарда БД» — это функция UEBA для выявления отклонений от привычного поведения пользователей на основе сравнения со средними значениями. Модуль обучения формирует профили пользователей СУБД с типовыми сценариями — как индивидуальными, так и стандартными для группы сотрудников (например, типовые сценарии отдела). Кроме того, функция выявляет аномалии в работе серверов баз данных. Политика обучения позволяет своевременно выявлять аномалии до наступления инцидентов — попытки хищения баз данных, нетипичный интерес сотрудников к доступной информации, сбои в работе СУБД.

Рисунок 8. Настройка политики обучения в «Гарда БД»

Для настройки политики обучения необходимо включить опцию обучения системы, указать идентификаторы пользователя и параметры (по умолчанию будут отрабатываться все параметры), уточнить глубину подсчёта среднего значения для выявления аномалий.

Также доступна опция автоматической заморозки профилей после завершения обучения. Для настройки политик выявления отклонений можно по аналогии с обучением указать идентификаторы пользователя и параметры (по умолчанию тоже будут отрабатываться все параметры), включить опцию перехвата по определённым критериям.

Также можно настроить политику для выявления статических аномалий. Доступны два подхода: по политике и по профилю. Из дополнительных параметров можно выделить отправку информации по аномалиям в SIEM и по электронной почте администратору безопасности.

Поле «Обогащение событий» позволяет добавлять вспомогательные данные из таких источников, как поля из LDAP или из словарей.

Рисунок 9. Настройка обогащения событий в «Гарда БД»

После запуска процесса обучения в режиме реального времени начнут появляться шаблоны с профилями пользователей. Они будут доступны в разделе «Профилирование».

Рисунок 10. Выбор параметров обучения в «Гарда БД»

В левой части страницы размещены все шаблоны политики, содержащие профили, которые строятся с учётом баз данных и критериев. В правой части на основе выбранных идентификаторов показываются действия пользователей, например количество отклонений, аномалий, операций и т. д. В системе реализована возможность создавать новые профили и их группы, а также управлять ими.

В подразделе «Аномалии» можно просматривать информацию по статистическим аномалиям в табличном виде. Статистические аномалии — это отклонения от средних значений нормального поведения пользователей в рамках мониторинга.

Рисунок 11. Просмотр информации по аномалиям в «Гарда БД»

Для управления отображаемой информацией можно использовать фильтры — например, выбрать шаблоны политики профилирования и сами профили, указать тип аномалий, тип отклонений и период выборки. Представленные данные экспортируются в форматы XLS или PDF.

Настройка агентов в «Гарда БД»

«Гарда БД» предоставляет функциональные возможности по мониторингу и блокировке локальных подключений к серверам баз данных, а также перенаправлению всего сетевого трафика к БД при помощи специальных агентов контроля подключений. Агенты устанавливаются на серверы БД, после чего происходит их автоматическая регистрация в системе. Управление функциональными возможностями и обновление агентов осуществляются в разделе «Агенты».

Рисунок 12. Просмотр настроек агентов в «Гарда БД»

Настройки агента меняются в зависимости от задач. Опции мониторинга позволяют выбирать СУБД для контроля запросов, перехватываемых агентом, производить локальный и сетевой перехват. Для локального перехвата доступны следующие типы подключений: Oracle BEQ, Oracle IPC, loopback, Microsoft SQL Server named pipe, Microsoft SQL Server shared memory, PostgreSQL local, а также TCP local для остальных типов СУБД. Кроме того, здесь можно добавлять и настраивать правила блокировки запросов к базам данных и исключения из мониторинга, активировать опцию автообнаружения доступных подключений, просматривать статистику работы агентов.

Рисунок 13. Просмотр настроек агентов для мониторинга в «Гарда БД»

Опция «Лимиты» даёт возможность настраивать буферизацию (например, максимальный размер оперативной памяти или жёсткого диска), а также устанавливать ограничения на потребление вычислительных мощностей агентом. Также доступен просмотр статистики использования ресурсов.

Помимо этого, управление агентом позволяет подключать опцию автообнаружения ключей декодирования Microsoft SQL Server и Oracle. Для локальных и сетевых данных можно настроить защищённое подключение агента к анализатору.

Сканирование СУБД в «Гарда БД»

Помимо «боевых» баз данных, с которыми работают все сотрудники, в компании существуют технические и резервные базы. С определённого уровня развития ИТ-инфраструктуры становится весьма проблематичным отслеживать местоположение, актуальность и критическую значимость данных во вспомогательных базах. Эта проблема решается с помощью «Гарда БД»: функция сканирования СУБД автоматически проводит классификацию контролируемых баз данных по типу хранимой информации, проверку баз данных на наличие уязвимостей, контролирует список учётных записей защищаемых СУБД и составляет матрицы доступа к содержимому СУБД. Таким образом, система обнаруживает новые СУБД и ставит их на контроль по наиболее подходящей политике.

Раздел «Сканирование» включает в себя четыре страницы: «Классификация», «Уязвимости», «Привилегии пользователей», «Результаты сканирования».

Рисунок 14. Создание нового шаблона для проведения классификации в «Гарда БД»

Функция классификации позволяет выявить критически значимые и конфиденциальные данные, находящиеся в СУБД — например, номера телефонов, параметры кредитных карт, персональные данные или другую ценную информацию.

Проведение классификации доступно для СУБД Oracle, Microsoft SQL Server, MySQL, PostgreSQL, Teradata, Firebird, SAP HANA.

При запуске опции «Классификация» система предложит выбрать режим сканирования (по контенту и полное), базы данных, которые нужно просканировать, категории, по которым будет проводиться сканирование (например, персональные данные или параметры кредитных карт). Также можно включить сохранение обнаруженных значений и настроить сканирование по расписанию.

Рисунок 15. Создание нового шаблона для поиска уязвимостей в СУБД

Подраздел «Уязвимости» позволяет искать бреши определённых типов, таких как наличие неустановленных критически важных обновлений и исправлений, недостатки парольной политики и разграничения прав доступа, недостатки применяемых политик и т. д. «Гарда БД» предложит воспользоваться предустановленными шаблонами поиска уязвимостей («Installation», «Updates and Patches», «Policies», «Password», «Permissions») либо создать собственный шаблон.

Категории уязвимостей можно также создавать самостоятельно. Для этого необходимо нажать на строку «Создать категорию» и заполнить необходимые поля.

Рисунок 16. Контроль привилегированных пользователей в «Гарда БД»

Вкладка «Привилегии пользователей» позволяет проверять полномочия учётных записей для СУБД Oracle, Microsoft SQL и Teradata. По результатам сканирования есть возможность получить полный список учётных записей в защищаемых СУБД, а также увидеть матрицу доступа к содержимому БД, т. е. права доступа пользователей к таблицам баз данных.

Рисунок 17. Просмотр результатов сканирования в «Гарда БД»

Подраздел «Результаты сканирования» позволяет получать информацию о результатах в табличном виде. Есть возможность просматривать данные в разрезе трёх типов сканирования: «Классификация», «Уязвимости» и «Привилегии». Таблица результатов содержит различные колонки: «Категория», «Подкатегория», «База данных», «Таблица», «Поле», «Протокол», «Тип данных», «Длина поля», «Значение» и т. д.

Таблицы можно экспортировать в формат XLS. Данные по результатам сканирования привилегий можно сохранить в качестве эталона.

Отчёты и журналы в «Гарда БД»

«Гарда БД» предоставляет детализированную отчётность по всем событиям в безопасности и действиям пользователей в СУБД. В системе предустановлен широкий выбор готовых отчётов, при этом пользователь может настроить панель мониторинга под себя.

Рисунок 18. Отчёты в «Гарда БД»

В дополнение к уже установленным вариантам шаблонов отчётов можно создавать собственные. Для этого необходимо нажать на строку «Добавить отчёт» в подразделе «Настройки».

Рисунок 19. Управление отчётами в «Гарда БД»

Можно выбрать вид отчёта (табличный или графический), используемые поля, формат (CSV, PDF), использовать агрегацию полей (объединение одинаковых). Дополнительно назначаются расписание выгрузки отчёта и параметры оповещения по электронной почте. При этом в ходе настройки шаблона можно видеть, как будет выглядеть получаемый отчёт.

Также можно настроить уведомления о критически значимых событиях по электронной почте и отправку данных в SIEM.

Важным компонентом системы является раздел «Данные». Интерфейс позволяет отображать в табличном виде всю перехваченную информацию независимо от типа политики: тотальный перехват, мониторинг, профилирование, блокировка. Также можно ознакомиться с разархивированными данными.

Рисунок 20. Просмотр перехваченных данных в «Гарда БД»

Для более удобного просмотра сведений по перехваченным и разархивированным данным доступны фильтры по времени и дате, применяемой политике, SQL-запросам, HTTP-запросам, событиям с обнаруженными отклонениями.

Выводы

В ходе тестирования «Гарда БД» подтвердила глубину проработки функциональных возможностей в классе DAM / DBF. Система не только соответствует зарубежным аналогам, но и превосходит их в силу специализации на российском рынке. Выявляются уязвимости и нарушения прав доступа как в популярных СУБД, таких как Microsoft SQL Server, Oracle, PostgreSQL, SAP HANA, так и в специализированных приложениях, например 1С и других. «Гарда БД» можно использовать для блокировки подозрительных и нелегитимных запросов, для мониторинга действий пользователей без блокировок, а также в смешанном формате.

Важно, что система контролирует не только рядовых пользователей, но и администраторов СУБД, а также прямые подключения к серверу базы данных.

Возможности классификации и выявления уязвимостей баз данных позволяют поддерживать инфраструктуру в актуальном виде. Отдельно хочется отметить наличие такой важной особенности, как модуль UBA с выявлением аномальных действий пользователей при работе с базами данных.

«Гарда БД» доступна для установки в виде аппаратно-программного комплекса или виртуального образа, что позволяет заказчикам более гибко подойти к интеграции системы. Ещё одно весомое преимущество этой системы — она не требует никаких дополнительных лицензий, является полностью российским продуктом, что несомненно важно в период санкционных ограничений и ухода западных вендоров из России.

Достоинства:

- Возможность активного реагирования на нарушения политик доступа в СУБД.

- Возможность работы в режимах DBF и DAM.

- Модуль UBA для построения стандартных профилей пользователей и выявления отклонений.

- Возможность работы в трёхзвенной архитектуре.

- Полностью российский продукт. Наличие в реестре отечественного ПО.

- Наличие сертификата ФСТЭК России по требованиям к 4-му уровню доверия.

Недостатки:

- Ограниченные функциональные возможности для некоторых СУБД.

- Отсутствие функций виртуального патчинга.

- Ограниченные возможности интеграции со сторонними системами (доступна только интеграция с SIEM).